Suprasti įsilaužėlių slaptažodžių nulaužimo būdus, kurie atveria jūsų internetines paskyras, yra puikus būdas užtikrinti, kad tai niekada nenutiks jums.

automatiškai persiųsti tekstinius pranešimus į el

Jums tikrai visada reikės pakeisti slaptažodį ir kartais skubiau, nei manote, tačiau vagystės švelninimas yra puikus būdas išlaikyti savo paskyros saugumą. Visada galite kreiptis www.haveibeenpwned.com patikrinti, ar jums gresia pavojus, bet paprasčiausiai manyti, kad jūsų slaptažodis yra pakankamai saugus, kad į jį nebūtų įsilaužta, yra bloga mąstysena.

Taigi, norėdami padėti jums suprasti, kaip įsilaužėliai gauna jūsų slaptažodžius - saugius ar kitokius -, mes sudarė dešimt geriausių įsilaužėlių naudojamų slaptažodžių įtrynimo būdų sąrašą. Kai kurie iš žemiau pateiktų metodų tikrai yra pasenę, tačiau tai nereiškia, kad jie vis dar nėra naudojami. Atidžiai perskaitykite ir sužinokite, ką reikėtų sušvelninti.

Dešimt geriausių įsilaužėlių naudojamų slaptažodžių nulaužimo būdų

1. Žodyno ataka

Žodyno ataka naudoja paprastą failą, kuriame yra žodžių, kuriuos galima rasti žodyne, todėl jo pavadinimas yra gana paprastas. Kitaip tariant, šio išpuolio metu naudojami būtent tokie žodžiai, kuriuos daugelis žmonių naudoja kaip savo slaptažodį.

Sumaniai sugrupavus žodžius, pvz., „Letmein“ ar „superadministratorguy“, netrukdysite tokiu būdu sugadinti jūsų slaptažodžio - gerai, ne ilgiau kaip kelias papildomas sekundes.

2. Brute Force Attack

Panašiai kaip žodyno ataka, žiaurios jėgos ataka yra papildoma piratavimo premija. Užuot paprasčiausiai vartoję žodžius, žiauri jėgos ataka leidžia jiems aptikti ne žodyninius žodžius, atliekant visus įmanomus raidžių ir skaitmenų derinius nuo aaa1 iki zzz10.

Tai nėra greita, su sąlyga, kad jūsų slaptažodis yra ilgesnis nei keletas simbolių, tačiau galiausiai jis atskleis jūsų slaptažodį. Žiaurios jėgos atakas galima sutrumpinti išmetant papildomą skaičiavimo arklio galią tiek apdorojimo galios, įskaitant vaizdo plokštės GPU galios panaudojimą, tiek mašinų numerių atžvilgiu, pavyzdžiui, naudojant paskirstytus skaičiavimo modelius, pvz., Internetinius bitkoinų kalnakasius.

3. Vaivorykštės stalo ataka

Vaivorykštės stalai nėra tokie spalvingi, kaip gali reikšti jų pavadinimas, tačiau įsilaužėlių atveju jūsų slaptažodis gali būti jo pabaigoje. Paprasčiausiu įmanomu būdu vaivorykštės lentelę galite suskirstyti į iš anksto apskaičiuotų maišų sąrašą - skaitinę vertę, naudojamą šifruojant slaptažodį. Šioje lentelėje yra maišos iš visų galimų slaptažodžių derinių bet kuriam nurodytam maišos algoritmui. Vaivorykštės stalai yra patrauklūs, nes sutrumpina laiką, reikalingą slaptažodžio maišos nulaužimui, norint tiesiog ką nors ieškoti sąraše.

Tačiau vaivorykštės stalai yra didžiuliai, nepatogūs dalykai. Joms paleisti reikia rimtos skaičiavimo galios, o lentelė tampa nenaudinga, jei prieš bandant algoritmui į jo slaptažodį įterpti atsitiktinių simbolių, bandoma rasti maišos.

Kalbama apie sūdytus vaivorykštės stalus, tačiau jie būtų tokie dideli, kad juos būtų sunku praktiškai naudoti. Jie veiktų tik su iš anksto nustatytais atsitiktinių simbolių rinkiniais ir slaptažodžių eilutėmis, mažesnėmis nei 12 simbolių, nes kitaip lentelės dydis būtų draudžiamas net valstybės lygio įsilaužėliams.

4. Sukčiavimas

Yra paprastas būdas nulaužti, paprašyti vartotojo slaptažodžio. Sukčiavęs el. Paštas nukreipia nieko neįtariančią skaitytoją į suklastotą prisijungimo puslapį, susietą su bet kokia paslauga, kurią įsilaužėlis nori pasiekti, paprastai paprašydamas vartotojo ištaisyti baisią savo saugumo problemą. Tada tas puslapis užgrobia savo slaptažodį ir įsilaužėlis gali jį naudoti savo tikslams.

Kodėl verta vargti dėl slaptažodžio nulaužimo, kai vartotojas vis tiek mielai jį jums suteiks?

5. Socialinė inžinerija

Socialinė inžinerija iškelia visą vartotojo klausimą į gautuosius, kad sukčiavimas yra linkęs į tikrąjį pasaulį.

Mėgstamiausias socialinio inžinieriaus narys yra paskambinti į biurą, kuriame apsireiškia IT saugumo technikos vaikinu, ir paprasčiausiai paprašyti prieigos prie tinklo slaptažodžio. Nustebtumėte, kaip dažnai tai veikia. Kai kurie netgi turi reikiamų lytinių liaukų, kad prieš eidami į verslą galėtų padovanoti kostiumą ir vardo ženklą, kad akis į akį užduotų tą patį klausimą registratūrai.

6. Kenkėjiška programa

„Keylogger“ arba ekrano grandiklį gali įdiegti kenkėjiška programa, kuri registravimo metu įrašo viską, ką įvedate, arba padaro ekrano kopijas, o tada persiunčia šio failo kopiją į įsilaužėlių centrą.

Kai kuri kenkėjiška programa ieškos žiniatinklio naršyklės kliento slaptažodžio failo ir nukopijuos jį, kuriame, jei nebus tinkamai užšifruota, bus lengvai pasiekiami išsaugoti slaptažodžiai iš vartotojo naršymo istorijos.

7. Įtrūkimai neprisijungus

Lengva įsivaizduoti, kad slaptažodžiai yra saugūs, kai jų saugomos sistemos užrakina vartotojus po trijų ar keturių neteisingų spėjimų ir blokuoja automatizuotas spėjimo programas. Na, tai būtų tiesa, jei ne tai, kad dauguma slaptažodžių įsilaužimų vyksta neprisijungus, naudojant maišos rinkinį slaptažodžio faile, kuris buvo „gautas“ iš pažeistos sistemos.

Dažnai aptariamas tikslas buvo pažeistas įsilaužus į trečiąją šalį, kuri suteikia prieigą prie sistemos serverių ir visų svarbiausių vartotojo slaptažodžių maišos failų. Tada slaptažodžių nulaužimas gali užtrukti tiek laiko, kiek jiems reikia pabandyti nulaužti kodą nepranešus tikslinei sistemai ar atskiram vartotojui.

8. Naršymas pečių srityje

Kita socialinės inžinerijos forma - naršymas pečių srityje, kaip tai reiškia, reiškia, kad reikia žvilgtelėti per žmogaus pečius, kai jis įveda įgaliojimus, slaptažodžius ir pan. Nors ši sąvoka yra labai žemos technologijos, nustebsite, kiek slaptažodžių ir neskelbtinos informacijos yra pavogtas tokiu būdu, todėl keliaudami naudokitės banko sąskaitomis ir pan.

Labiausiai pasitikintys įsilaužėliai ims siuntų kurjerio, oro kondicionieriaus techninio darbuotojo ar bet ko kito, kas leistų patekti į biurų pastatą, priedangą. Jiems įėjus, aptarnaujančio personalo uniforma suteikia tam tikrą nemokamą leidimą netrukdomai klajoti po apylinkes ir pažymėti, kad slaptažodžius įvedė tikri darbuotojai. Tai taip pat suteikia puikią galimybę pažvelgti į visus tuos „post-it“ užrašus, kurie buvo įstrigę LCD ekrano priekyje, ant jų užrašyti prisijungimo vardai.

9. Voras

Nuovokūs įsilaužėliai suprato, kad daugelį įmonių slaptažodžių sudaro žodžiai, susieti su pačiu verslu. Verslo literatūros, interneto svetainių pardavimo medžiagos ir net konkurentų bei išvardytų klientų svetainių studijos gali suteikti šovinių, kad sudarytų pasirinktinį žodžių sąrašą, kuris būtų naudojamas žiaurios jėgos puolime.

Tikrai išmanantys įsilaužėliai automatizavo procesą ir leido „spidering“ programai, panašiai kaip žiniatinklio tikrinimo programoms, kurios naudoja paieškos sistemos, kad nustatytų raktinius žodžius, rinktų ir lygintų jų sąrašus.

10. Spėk

Geriausias slaptažodžių sugadintojų draugas, žinoma, yra vartotojo nuspėjamumas. Nebent sukurtas tikrai atsitiktinis slaptažodis naudojant užduočiai skirtą programinę įrangą, vargu ar vartotojo sukurtas „atsitiktinis“ slaptažodis bus kažkoks panašus.

Vietoj to, dėl mūsų smegenų emocinio prisirišimo prie mums patinkančių dalykų, yra tikimybė, kad atsitiktiniai slaptažodžiai yra pagrįsti mūsų interesais, pomėgiais, augintiniais, šeima ir pan. Tiesą sakant, slaptažodžiai dažniausiai grindžiami visais dalykais, apie kuriuos mėgstame kalbėtis socialiniuose tinkluose ir netgi įtraukti į savo profilius. Slaptažodžių įsilaužėliai, greičiausiai, pažvelgs į šią informaciją ir padarys keletą - dažnai teisingų - išsilavinusių spėjimų bandydami nulaužti vartotojo lygio slaptažodį nenaudodami žodynų ar žiaurios jėgos išpuolių.

Kiti priepuoliai, kurių reikia saugotis

Jei įsilaužėliams ko nors trūksta, tai nėra kūrybiškumas. Naudojant įvairius metodus ir prisitaikant prie nuolat besikeičiančių saugumo protokolų, šie interloperiai ir toliau sėkmingai dirba.

Pavyzdžiui, kiekvienas socialinės žiniasklaidos tinklas tikriausiai matė smagias viktorinas ir šablonus, kuriuose prašoma pakalbėti apie savo pirmąjį automobilį, mėgstamą maistą, dainą numeris vienas per 14-ąjį gimtadienį. Nors šie žaidimai atrodo nekenksmingi ir juos tikrai smagu skelbti, jie iš tikrųjų yra atviras saugos klausimų ir prieigos prie paskyros patvirtinimo atsakymų šablonas.

Kurdami paskyrą galbūt pabandykite naudoti atsakymus, kurie iš tikrųjų nesusiję su jumis, bet kuriuos galite lengvai prisiminti. Koks buvo tavo pirmasis automobilis? Užuot atsakę tiesiai, vietoj to įdėkite savo svajonių automobilį. Priešingu atveju tiesiog neskelbkite jokių saugumo atsakymų internete.

Kitas būdas pasiekti yra paprasčiausias slaptažodžio nustatymas iš naujo. Geriausia gynyba nuo nesąžiningo slaptažodžio nustatymo iš naujo - naudojant dažnai tikrinamą el. Pašto adresą ir atnaujinant kontaktinę informaciją. Jei įmanoma, visada įgalinkite dviejų veiksnių autentifikavimą. Net jei įsilaužėlis sužino jūsų slaptažodį, jis negali pasiekti paskyros be unikalaus patvirtinimo kodo.

Dažnai užduodami klausimai

Kodėl kiekvienai svetainei reikia kitokio slaptažodžio?

Jūs tikriausiai žinote, kad neturėtumėte išduoti slaptažodžių ir neturėtumėte atsisiųsti jokio turinio, kuris jums nėra žinomas, bet ką daryti su paskyromis, prie kurių prisijungiate kiekvieną dieną? Tarkime, kad banko sąskaitoje naudojate tą patį slaptažodį, kurį naudojate savavališkai sąskaitai, pvz., „Grammarly“. Jei įsilaužta į „Grammarly“, vartotojas taip pat turi jūsų banko slaptažodį (ir galbūt jūsų el. Pašto adresą, kad būtų dar lengviau pasiekti visus savo finansinius išteklius).

Ką aš galiu padaryti, norėdamas apsaugoti savo sąskaitas?

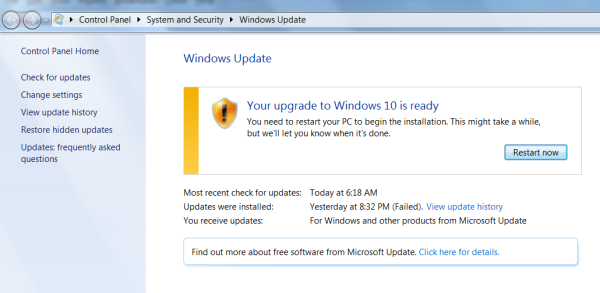

Geriausia apsaugos nuo įsilaužėlių linija yra 2FA naudojimas bet kurioje paskyroje, kurioje siūloma ši funkcija, unikalių kiekvienos paskyros slaptažodžių naudojimas ir raidžių bei simbolių mišinio naudojimas. Kaip minėta anksčiau, įsilaužėliai gali pasiekti jūsų paskyras daugeliu skirtingų būdų, todėl kiti dalykai, kuriuos turite užtikrinti, kad reguliariai dirbate, yra atnaujinti jūsų programinę įrangą ir programas (saugos pataisoms) ir vengiant jums nežinomų atsisiuntimų.

Koks yra saugiausias slaptažodžių saugojimo būdas?

Laikytis kelių unikaliai keistų slaptažodžių gali būti nepaprastai sunku. Nors kur kas geriau atlikti slaptažodžio nustatymo iš naujo procesą, o ne sugadinti jūsų paskyras, tai užima daug laiko. Norėdami apsaugoti slaptažodžius, galite naudoti tokią paslaugą kaip „Last Pass“ arba „KeePass“, kad išsaugotumėte visus paskyros slaptažodžius.

Taip pat galite naudoti unikalų algoritmą, kad išsaugotumėte savo slaptažodžius, tuo pačiu juos lengviau įsimenant. Pavyzdžiui, „PayPal“ gali būti kažkas panašaus į „hwpp + c832“. Iš esmės šis slaptažodis yra kiekvienos URL pertraukos (https://www.paypal.com) pirmoji raidė su paskutiniu kiekvieno jūsų namuose gimimo metų skaičiumi (kaip pavyzdys). Eidami prisijungti prie savo paskyros, peržiūrėkite URL, kuris suteiks jums kelias pirmąsias šio slaptažodžio raides.

Pridėkite simbolių, kad jūsų slaptažodį būtų dar sunkiau nulaužti, bet sutvarkykite juos taip, kad juos būtų lengviau prisiminti. Pvz., Simbolis + gali būti naudojamas bet kurioje paskyroje, susijusioje su pramogomis, o! gali būti naudojamas finansinėms sąskaitoms.