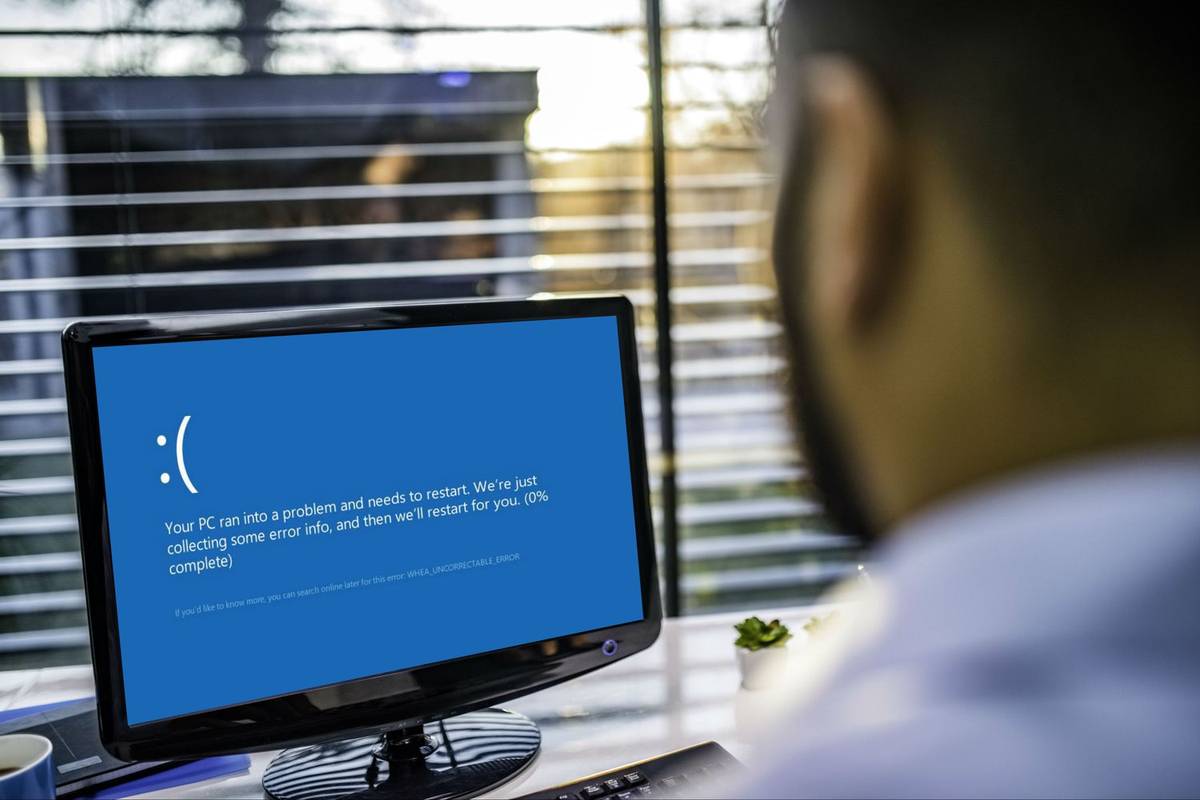

Įdomiame technologiniame pasaulyje, kuriame gyvename, galima įsilaužti į viską, kas turi ekraną ir interneto ryšį, pakenkiant jūsų saugumui ir privatumui.

Iš tiesų kraupi perspektyva, tačiau kai atsižvelgsite į visus gerus dalykus, atsirandančius dėl naujos technologijos ir socialinės žiniasklaidos aušros, pamatysite, kad geri dalykai gana didele persvara atsveria blogus dalykus, kai esate „Apple iPhone“. puikus gerų dalykų pavyzdys.

Ai, tai dalykai, apie kuriuos mes negalime apsieiti be šių dienų, apie kuriuos mes kalbame! Na, galite apsieiti ir galbūt persijungti į telefoną.

Įsivaizduokite: žiūrėkite kačių vaizdo įrašus, kai tik norite, dalinkitės atostogų nuotraukomis, suraskite tikrąją meilę internete, taip patįkėlimaskai kurie jūsų pačių filmuoti kačių vaizdai yra tik ledkalnio viršūnė, kai kalbama apie galimybes, atsirandančias dėl galingo buvimo internete!

Šiame straipsnyje mes atidžiau pažvelgsime į tamsiąją didžiausio Steve's Job išradimo „iPhone“ pusę, ir visur esanti bei nepaprastai erzinanti šnipinėjimo programa, kuri kamuoja šiuos išmaniuosius telefonus. Bet pirmiausia norėčiau pasakyti, ačiū už visus dalykėlius, Steve!

Jei tiksliau, pakalbėsime apie užkrėtimo tipus ir apie tai, kaip pastebėti kibernetinę ataką prieš jūsų mylimą skaitmeninį palydovą. (Mes kalbame apie „iPhone“, o ne „Tamagotchis“!)

Be ilgesnio svarstymo, čia yra šnipinėjimo programų ir panašių nemalonumų reikalas!

„IPhone“ šnipinėjimo programų tipai

Pirmiausia, kol mes toliau aiškinsime šnipinėjimo programų užkrėtimo simptomus, atidžiau pažvelkime į šių netinkamų internetinių atakų tipus.

Paprastai šnipinėjimo programa įgyja vieną ar daugiau iš šių trijų formų:

„Masque Attack“

Galbūt pats lengviausias iš trijų tipų šnipinėjimo programų - masku ataka yra šnipinėjimo programų įsiskverbimo forma per gerai žinomą ir patikimą programą. Tarkime, kad kiekvieną dieną naudojate savo orų prognozės programą, kad sužinotumėte, ar uraganų sezono metu jums reikia pasiimti skėtį į darbą, o gal evakuoti miestą. Šnipinėjimo programų kaukės ataka gali atrodyti kažkas:

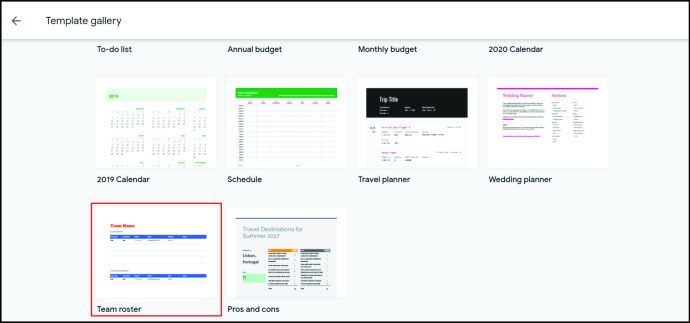

kaip įterpti „YouTube“ vaizdo įrašą į „Google“ skaidres

- Yra pakviestos išvaizdos programa,

- Džiaugiuosi, kad pamatėte patrauklią naują grafiką, skubate ją įdiegti,

- Bum! Jūsų „iPhone“ staiga neteko proto!

Tikrai taip paprasta, kad jūsų „iPhone“ pasiduoda masinei atakai, todėl prieš įdiegdami būtinai patikrinkite naujinimo gamintojo pavadinimą. Jei vardas skamba nesąžiningai ar šlamštu, yra tikimybė, kad tai yra spąstai, kuriuos iškelia kažkas, kas nėra gerai!

Būkite budrūs diegdami ir atnaujindami bet ką savo „iPhone“!

„iCloud Backup Attack“

Žinomai sunku aptikti, kad „iCloud“ šnipinėjimo atakos veikia taip: įsilaužėliai, naudodami specializuotą šnipinėjimo programinę įrangą, išsiaiškina jūsų „iCloud“ kredencialus (slaptažodį ir el. Paštą).

Kai jie bus, jie turės prieigą prie jūsų asmeninės informacijos, tokios kaip tekstai, skambučių žurnalai ir kita neskelbtina informacija. Jei manote, kad galbūt tapote vienos iš šių atakų auka, pabandykite pakeisti slaptažodį, kad nukratytumėte juos nuo savo kelio. Jei tai nepadeda, susisiekite su „iCloud“ palaikymo komanda ir praneškite apie galimą užkrėtimą!

Šnipinėjimo programų užkrėtimas

Kai reikia įdiegti naujas programas „iPhone“, „Apple“ žmonės turi gana griežtą patikrinimų ir balansų sistemą, kuri neleidžia jokių patikrintų programų būti prieinamoms programų parduotuvėje. Todėl, norėdami užsikrėsti šnipinėjimo programa, galbūt atlikote vieną iš šių dviejų dalykų:

- Įdiekite įtartiną programą patys, nes jums nuobodu, arba

- Anksčiau įsilaužkite į savo telefoną. (Tada kažkas kitas gali vietoje jūsų įdiegti problemas sukeliančias programas.)

Jei įtariate, kad bet kuris iš šių scenarijų jūsų atveju yra tikėtinas, galite pabandyti įdiegti kai kurias šnipinėjimo programas, pvz., tikras tada nušluokite nepageidaujamą programą.

Dažniausi šnipinėjimo programų užpuolimo simptomai

Atsižvelgiant į tai, kad šnipinėjimo programos išpuoliai yra klastingi, kartais užregistruoti šnipinėjimo programą jūsų prietaise gali būti sunku.

Simptomų iš tiesų gali būti daug, tačiau jei budriai stebite „iPhone“ sveikatos būklę, galite pastebėti, kad kažkas yra, jei pastebėsite bet kurį iš šių „nepastovaus elgesio“ būdų:

- Baterijos perkaitimas - Dėl tam tikrų šnipinėjimo programų jūsų „iPhone“ procesorius gali būti pervargęs, taip eikvojant jūsų išteklius ir perkaitinant akumuliatorių. Jei pastebite, kad jūsų akumuliatorius nuolat kaista, net jei neveikėte jokių išteklių suriejančių programų, jūsų rankose gali būti šnipinėjimo programų problema, kurią reikia išspręsti.

- Įrenginys prisijungia prie interneto Willy-Nilly - Jei jūsų „iPhone“ paslaptingai vis prisijungia prie interneto be jūsų žinios, yra tikimybė, kad nesąžininga programa perėmė jūsų prietaiso valdymą ir neatsisakys bandymo atnaujinti savo blogą formą į dar baisesnę!

- „Apple ID“ prisijungimo užklausos - Paprašymas nuolat prisijungti, net jei jau buvote atsijungęs arba ką tik prisijungėte, taip pat gali reikšti, kad jūsų įrenginyje yra tam tikrų problemų. Labiausiai tikėtina, kad šis scenarijus reiškia, kad kažkas užvaldė jūsų slaptažodį ir el. Pašto adresą, todėl jie toliau prisijungia, kai jūs nežiūri. Norėdami kovoti su tuo, būtinai susisiekite su klientų palaikymo tarnyba arba kelis kartus pakeiskite slaptažodį!

- Nepažįstamos programos - Jei kas nors įdeda į jūsų telefoną šnipinėjimo programą, gali reikėti ją įkalinti arba atsisiųsti programą į jūsų telefoną. Jei pastebite telefone esančią programą, kurios jos neatsisiųsite, ištirkite programos pavadinimą ir ištrinkite ją iš savo telefono.

Apskritai, nė vienas įrenginys nėra apsaugotas nuo atsitiktinės šnipinėjimo programų atakos, nors geri „Apple“ žmonės daro viską, kad būtų išvengta tokio tipo atakų.

Jei įtariate, kad „iPhone“ gali būti šnipinėjimo programų, pabandykite nesijaudinti, nes yra keletas veiksmų, kuriuos galite atlikti, kad išspręstumėte problemą ir grįžtumėte prie „iPhone“ naudojimo kaip įprasta. Tikimės, kad šis straipsnis jums buvo naudingas ir saugiai elgėsi su „iPhone“!

kaip formatuoti rašyti apsaugotą USB

Jei jums pasirodė, kad šis straipsnis yra naudingas, peržiūrėkite kitus „TechJunkie“ straipsnius, įskaitant Kaip atpažinti paslėptą šnipinėjimo kamerą naudojant „iPhone“ ir Kaip patikrinti, ar „iPhone“ nėra virusų.

Ar turite patarimų, gudrybių ar tiesiog patirties, apie kurią norėtumėte mums pasakyti apie „iPhone“ saugumą ir privatumą? Jei taip, prašome papasakoti apie tai toliau pateiktose pastabose!